A raiz do termo “phishing” remonta à palavra em inglês “fishing”, que significa “pesca”. Essa analogia se refere as tentativas dos cibercriminosos de capturar dados sensíveis e pessoais, como senhas, números de cartão de crédito e detalhes bancários, simulando ser uma fonte confiável.

O phishing é prática de engenharia social amplamente executada por meio de e-mails, redes sociais e até mesmo ligações telefônicas. No ambiente corporativo, a forma preferida dos criminosos é através do e-mail.

A maioria dos casos possui os seguintes alvos:

Roubo de Dados

Os cibercriminosos buscam dados como senhas, números de cartão de crédito e informações pessoais para realizarem fraudes financeiras ou roubo de identidade.

Acesso a Redes e Sistemas

Acesso não autorizado por meio do sequestro de credenciais de colaboradores para a obtenção de informações sigilosas, disseminação de malware e outros ataques coordenados.

Disseminação de Softwares Maliciosos

Instalação de softwares que possibilitam o controle de sistemas e de equipamentos, uma forma de sequestros dos ativos da empresa.

Leia também: A importância das múltiplas camadas de segurança para a Infraestrutura de TI da sua empresa

A Nova Ameaça de Phishing: Evilproxy

Recentemente, um estudo da Proofpoint identificou um alarmante volume de mais de 120 mil e-mails de phishing direcionados a inúmeras empresas, com o objetivo de comprometer as contas do Microsoft 365.

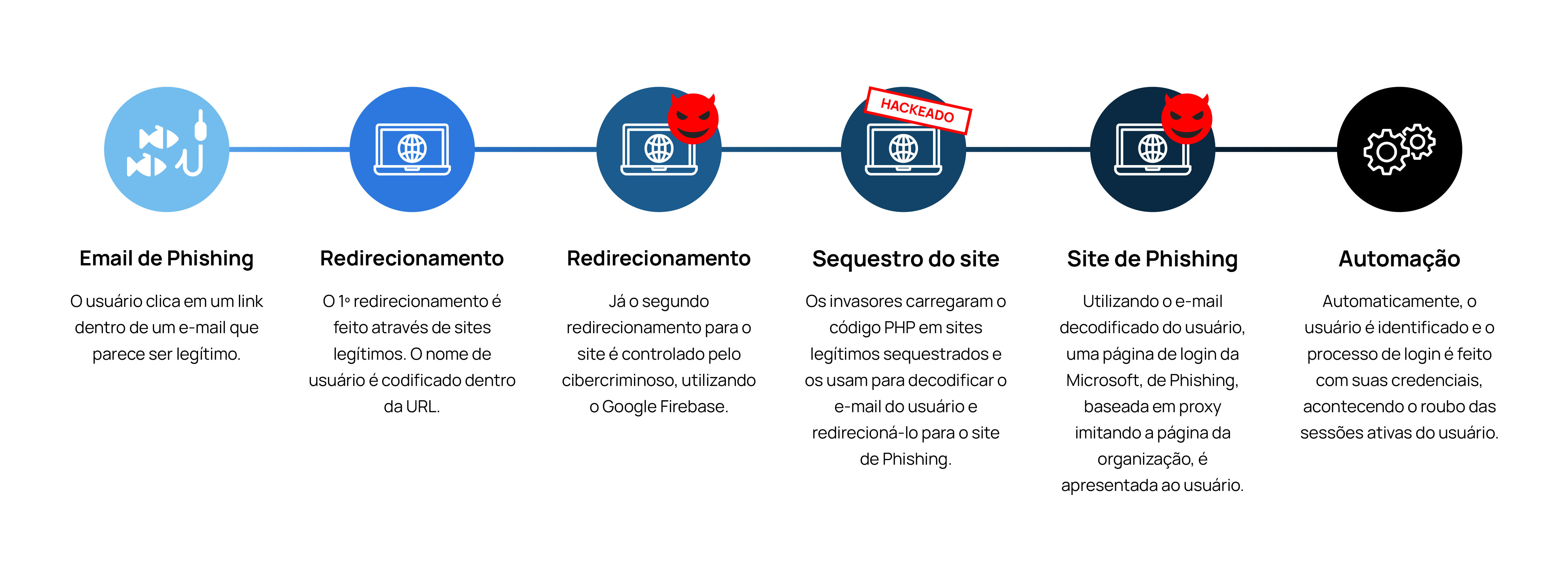

O EvilProxy é uma das plataformas mais utilizadas para atacar contas protegidas por autenticação multifator (MFA). Além disso, ele opera como uma plataforma de phishing como serviço (PhaaS), usando proxies reversos para intermediar solicitações de autenticação e credenciais entre o usuário-alvo e o site legítimo. Através desse proxy, o servidor de phishing consegue capturar o formulário de login legítimo, o que abre caminho para o roubo de cookies de autenticação assim que o usuário efetua o login. Mesmo diante de uma situação em que o usuário enfrente autenticação multifator, o cookie roubado ainda capacita os invasores a contornar de maneira eficaz esse nível adicional de segurança. Isso demonstra a sofisticação e a preocupante eficácia das táticas empregadas pelos atacantes.

Ao clicar no link, é feito um redirecionamento através de plataformas como YouTube, seguido por uma sequência de redirecionamentos subsequentes, visando dificultar a detecção e análise. Esse trajeto conduz a uma página de phishing do EvilProxy, que utiliza proxies revertidos da página de login do Microsoft 365. Além disso, essa página adota o tema da organização da vítima, buscando simular autenticidade.

Que Riscos as Empresas Correm com os Ataques de Phishing

Os ataques de phishing podem ter consequências graves, gerando grandes prejuízos para as empresas.

Risco Financeiro

O roubo de dados financeiros e a invasão não autorizada de sistemas bancários possibilitam transferências de dinheiro ilícitas.

Risco de Credibilidade

Incidentes com vazamento de dados abalam a confiança de todos, gerando efeitos como a perda de contratos e dificuldades para conquistar novos clientes. Além disso, a restauração da reputação requer enormes investimentos, gerando prejuízos indiretos.

Risco de Exposição de Dados Confidenciais

O vazamento de informações sensíveis e segredos industriais, além disso, colocam em risco até mesmo o planejamento a médio e longo prazo das empresas, potencialmente mudando drasticamente o rumo dos negócios.

Como Proteger sua Empresa Contra os Ataques de Phishing

A proteção contra ataques de Phishing é um movimento complexo e abrangente, mas que precisa ser feito o mais breve possível. Algumas medidas essenciais incluem:

Treinamentos e Conscientização

Orientar e capacitar os colaboradores sobre práticas seguras e identificação de golpes.

Filtros de E-mail e Ferramentas de Segurança

Implementar recursos que detectam ameaças potenciais é crucial para a segurança cibernética. Além disso, tais recursos alertam os responsáveis, permitindo-lhes conter e eliminar ataques prontamente, minimizando assim os danos causados.

Autenticação em Dois Fatores (2FA)

Implementar a autenticação em dois fatores em todas as contas possíveis, com o objetivo de criar uma camada extra de segurança.

Atualizações Constantes

Manter as ferramentas de proteção atualizadas para enfrentar as táticas em constante evolução dos cibercriminosos.

Contar com Parceiros Especialistas

Caso não tenha uma equipe dedicada para cuidar da segurança das informações da sua empresa e evitar ataques de Phishing, contrate parceiros capacitados para aumentar a proteção do seu negócio.

Conte com o Apoio da Pronnus e Esteja Sempre à Frente das Ameaças

Contamos com uma equipe especializada e parceria com grandes empresas mundiais de segurança da informação. Amplie a segurança do seu negócio e evite que empresa seja mais uma vítima desse tipo de ataque. Solicite contato

Leia também: