Antimalware corporativo é a camada de proteção de endpoints que detecta, bloqueia e isola ameaças digitais antes da execução de danos sistêmicos.

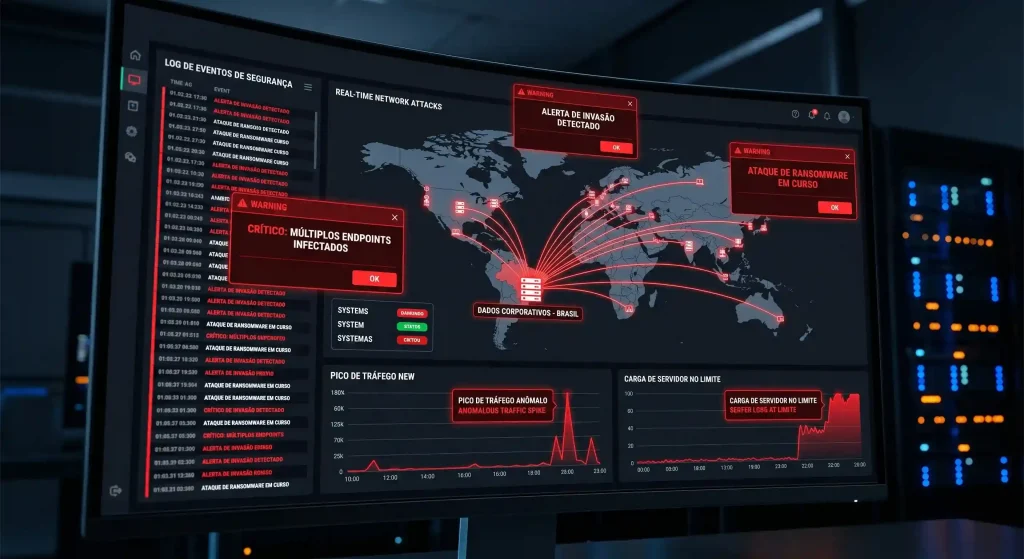

O silêncio na rede representa o sinal mais perigoso para um gestor de TI. Frequentemente, a falsa percepção de segurança esconde uma invasão que já atravessou o perímetro. Dessa forma, o problema real transcende o vírus em si; o foco deve estar na velocidade da resposta. Quando um código malicioso ganha 15 minutos de liberdade dentro da sua infraestrutura, o cenário deixa de ser um incidente técnico e se torna uma crise financeira aguda.

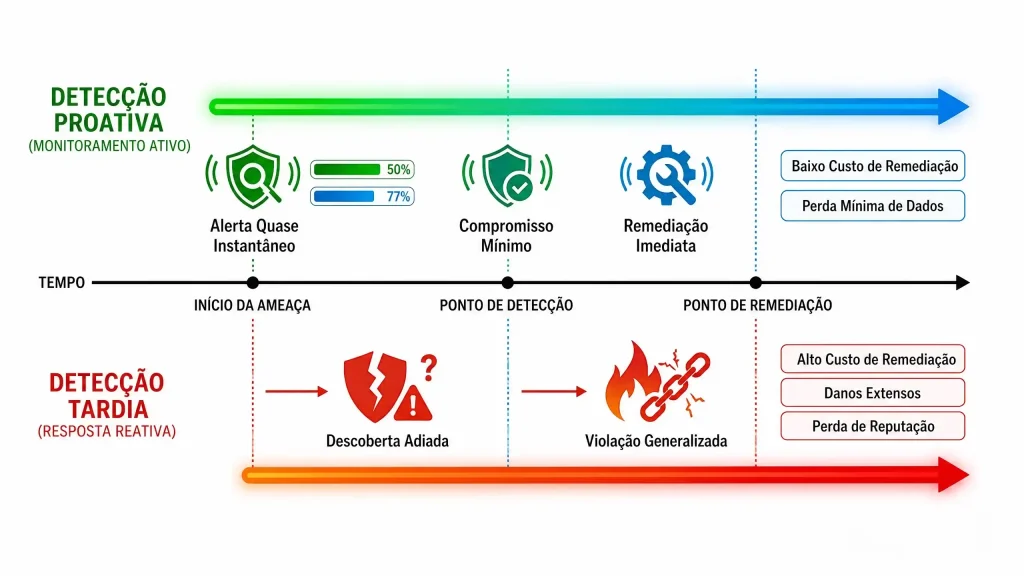

Com isso, dados da Acronis revelam que o custo de inatividade após um ataque de ransomware ultrapassa milhares de reais por hora, o que transforma a proteção proativa em uma estratégia vital para o fluxo de caixa.

O impacto financeiro do tempo de reação

O cálculo do prejuízo é simples e cruel: some o valor da folha de pagamento, a perda de vendas brutas e o custo de recuperação de dados. No entanto, se o seu antimalware atual depende apenas de assinaturas de vírus conhecidos, ele ignorará ameaças de “dia zero” durante o tempo necessário para a infecção se espalhar. Nesse sentido, relatórios da Fortinet indicam que ataques modernos, como os ransomwares de dupla extorsão, identificam ativos críticos e iniciam a criptografia em poucos minutos.

Se a ferramenta não detecta a ameaça nos primeiros 15 minutos, a empresa entra em um ciclo de contenção de danos irreversível. Portanto, o custo deixa de ser a licença do software e passa a ser o downtime. Uma operação parada gera entregas atrasadas, multas contratuais e processos jurídicos por vazamento de dados. Como resultado, o C-Level deve interpretar a segurança cibernética como um componente obrigatório de proteção de ativos financeiros, não como um gasto técnico.

Leia também: Quanto uma credencial comprometida pode custar ao seu faturamento

Onde a vulnerabilidade se forma na operação

A falha raramente reside na ausência de uma ferramenta, mas sim na escolha de uma solução inadequada para o cenário atual. Além disso, o modelo de trabalho híbrido pulverizou os dispositivos e aumentou a superfície de ataque. O problema se agrava quando o gestor confia apenas no antivírus padrão do sistema operacional para deter invasões coordenadas.

Na prática, o ataque não ocorre subitamente. Ele inicia com uma pequena brecha: um anexo de e-mail ou um dispositivo IoT vulnerável. Contudo, sem visibilidade centralizada, o atacante usa os 15 minutos iniciais para mapear a rede e comprometer o backup. Dessa maneira, ele elimina qualquer chance de recuperação rápida e força a empresa a cogitar o pagamento do resgate para retomar a operação.

A obsolescência das defesas tradicionais

Sistemas baseados em assinaturas operam sempre um passo atrás dos cibercriminosos. Isso acontece porque o atacante altera o código do malware constantemente para evitar o reconhecimento por bases de dados antigas. Ou seja, se a sua empresa utiliza esse modelo, você protege um cofre digital com uma chave de madeira. O gestor sente o impacto dessa obsolescência quando o suporte recebe chamados de “lentidão”, que na verdade indicam processos de criptografia consumindo CPU em segundo plano.

A falsa sensação de segurança do perímetro

Muitos diretores acreditam que um bom firewall é o suficiente. No entanto, com a mobilidade dos colaboradores, o endpoint (o notebook ou celular) é o novo perímetro. Se o colaborador acessa a rede corporativa de um Wi-Fi público ou residencial sem um antimalware de próxima geração, ele traz a ameaça para dentro de casa. A falta de integração entre as pontas cria pontos cegos onde o invasor pode residir por semanas sem ser notado, esperando o momento de maior impacto para agir.

Falta de monitoramento e resposta automatizada

O tempo humano é lento demais para a velocidade do código. Se a sua ferramenta avisa que há um problema, mas espera que um analista clique em “bloquear”, os 15 minutos de prejuízo já foram consumidos. A causa raiz de grandes desastres financeiros em TI é a ausência de uma resposta automatizada. A proteção precisa isolar a máquina da rede no milissegundo em que um comportamento anômalo é detectado, protegendo o restante da operação de forma autônoma.

Entenda como o monitoramento RMM antecipa falhas e protege sua lucratividade

Falhas práticas observadas no dia a dia

Empresas que sofrem ataques geralmente apresentam padrões de negligência técnica que poderiam ter sido evitados com uma gestão profissional:

- Utilização de versões “Home” de softwares de segurança em ambientes corporativos.

- Políticas de atualização de patches ignoradas por meses para evitar “reinicializações”.

- Ausência de segregação de rede, permitindo que um notebook infectado acesse o servidor de banco de dados.

- Backups que nunca foram testados e, no momento da crise, estão corrompidos ou criptografados.

- Falta de treinamento básico para usuários que clicam em links de phishing óbvios.

A regra dos 15 minutos: Velocidade vs. Prejuízo

Por que 15 minutos? É o tempo médio que um script automatizado leva para realizar o movimento lateral e identificar onde estão os dados mais valiosos (financeiro, RH, diretoria). Se a sua tecnologia de antimalware não possui inteligência artificial para detectar comportamento, e não apenas arquivos, esse tempo é o suficiente para o atacante desabilitar as defesas internas.

A pergunta que o decisor deve fazer não é “quanto custa o software?”, mas “quanto eu perco se minha expedição parar por 15 minutos?“. Em indústrias e logísticas, esse tempo pode representar milhares de itens não processados. A segurança é, no fundo, uma métrica de velocidade de resposta.

Sua infraestrutura suportaria um ataque hoje? Descubra com nosso diagnóstico gratuito

Continuidade de negócio e o papel do Disaster Recovery

O antimalware é a primeira linha de defesa, mas ele precisa estar conectado a uma estratégia de Disaster Recovery. Mesmo a melhor proteção do mundo tem uma margem de falha de 0,01%. Quando isso acontece, o foco muda para o tempo de recuperação (RTO). Se a invasão for detectada tarde demais, o DR é o que garante que a empresa não precise fechar as portas. Ter as ferramentas da Acronis integradas permite que, mesmo após um sequestro de dados, o sistema seja restaurado para o estado anterior ao ataque, minimizando o impacto financeiro total.

Governança e responsabilidade na LGPD

Além do prejuízo operacional, existe a responsabilidade legal. A LGPD exige que as empresas adotem medidas técnicas e administrativas aptas a proteger os dados pessoais de acessos não autorizados. Um ataque não detectado por falha de ferramentas básicas pode ser interpretado como negligência em uma auditoria da ANPD. Ter um antimalware de classe corporativa e processos documentados é uma prova de boa fé e conformidade, protegendo a empresa não apenas de hackers, mas de sanções administrativas pesadas.

Como a Pronnus blinda sua operação

Na Pronnus, nós não vendemos apenas licenças; entregamos uma camada de gestão que elimina a preocupação do C-Level com a tecnologia. Nosso foco é reduzir o tempo de detecção e o impacto financeiro de qualquer incidente. Com monitoramento proativo e consultoria técnica, a gente garante que sua TI seja um motor de continuidade, permitindo que sua equipe foque no que realmente traz resultado: o crescimento do negócio.

O risco é real. O prejuízo é opcional.

Um ataque cibernético não avisa quando vai acontecer, mas sua empresa pode escolher como vai reagir. Proteja seu faturamento, sua reputação e sua tranquilidade com quem entende de operação real.

Fale com nossos especialistas e descubra como elevar o nível da sua segurança digital.

Perguntas Frequentes (FAQ)

O antivírus comum busca apenas arquivos conhecidos. O antimalware corporativo (como o EDR) utiliza inteligência artificial para identificar comportamentos estranhos, bloqueando ataques novos e sofisticados que ainda não estão em nenhuma lista.

O custo vai além do resgate. Inclui dias de operação parada, perda de dados de clientes e multas da LGPD. Em média, o prejuízo pode ser 50 vezes maior que o valor anual de uma boa proteção.

Ele atua como uma medida técnica de segurança exigida pela lei, prevenindo vazamentos de dados e garantindo que a empresa tenha controle sobre quem e o que acessa as informações sensíveis.

É o tempo necessário para que um invasor mapeie sua rede e encontre seus backups. Se ele for interrompido antes disso, o dano é mínimo e a recuperação é quase instantânea.