O Dia Mundial da Senha (7 de maio) alerta o mercado sobre riscos operacionais críticos. No Brasil, o uso de “123456” e “brasil” como credenciais ainda lidera as estatísticas da NordPass. Para um usuário doméstico, isso representa um descuido. Para uma empresa, configura uma vulnerabilidade técnica com potencial para interromper totalmente o faturamento. O criminoso foca no alvo final: o ERP, o Internet Banking corporativo e o servidor de backup.

A cultura da vulnerabilidade global

O Brasil é o principal alvo global de phishing, segundo relatórios da Kaspersky. O país lidera o ranking global de riscos de identidade. Essa vulnerabilidade possui contornos culturais. Usuários criam acessos baseados em nomes de times de futebol, bandas ou padrões visuais do teclado (como “qwerty”). Hackers automatizam tentativas de invasão e testam esses padrões previsíveis em segundos.

O impacto financeiro de uma senha fraca

Uma senha simples ou reutilizada permite que o cibercriminoso entre na sua rede pela porta da frente. Como ele usa um login válido, a invasão não dispara os alarmes de segurança tradicionais. Esse é o risco invisível: o atacante navega em silêncio pela sua infraestrutura durante meses, mapeando o ERP e o servidor de backup.

Quando o ataque de sequestro de dados finalmente trava os sistemas, a fatura oculta aparece. O custo de uma credencial vazada não é apenas o resgate exigido. O prejuízo invisível que destrói o caixa do trimestre inclui multas contratuais por SLAs rompidos, a perda irreparável da confiança de grandes clientes e o tempo em que a equipe de TI fica paralisada tentando reconstruir a operação do zero.

Como estruturar uma política de senhas eficiente

A regra de segurança corporativa transforma a credencial em uma barreira matemática. A implementação de uma política de senhas estruturada garante que todos os departamentos sigam o mesmo padrão de blindagem.

1. Complexidade além do óbvio

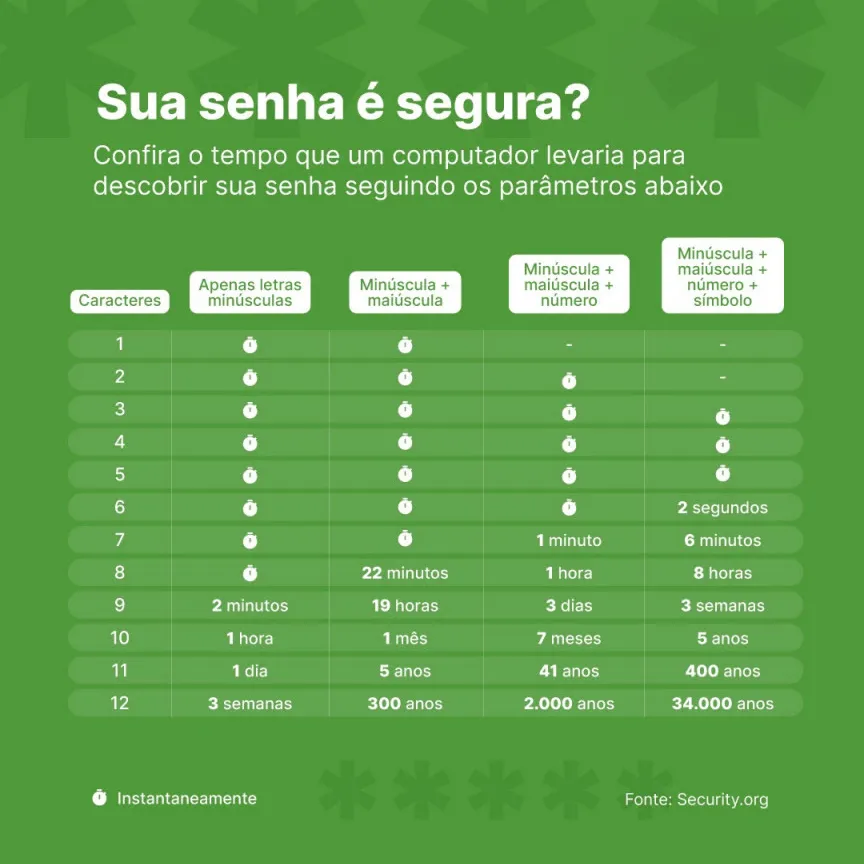

A previsibilidade humana facilita os ataques de invasão. A exigência de credenciais complexas não deve gerar chamados de suporte diários para redefinição de acesso. A técnica da frase-base resolve a dificuldade de memorização da equipe e garante a criptografia exigida pela infraestrutura. A diferença entre uma senha de 8 caracteres e uma de 12 caracteres com símbolos representa a diferença entre um acesso invadido instantaneamente ou protegido por décadas.

Aplique esta estrutura prática:

- Defina uma frase memorável: Escolha uma rotina diária, um objetivo ou uma afirmação longa.

- Extraia as iniciais: Utilize apenas a primeira letra de cada palavra escolhida.

- Varie o formato: Alterne as letras entre maiúsculas e minúsculas.

- Insira elementos técnicos: Substitua palavras ou letras específicas por números e caracteres especiais.

A aplicação na prática:

- Senha final blindada: An0OdtF24h!

- Frase: “A nossa operação de TI funciona vinte e quatro horas.”

- Extração: AnOdtF24h

A regra da variação para sistemas diferentes

Reutilizar a credencial exata em várias plataformas compromete toda a rede. Para escalar a proteção sem precisar decorar chaves totalmente novas, crie uma regra de identificação lógica adicionando um sufixo correspondente ao serviço acessado.

- Credencial Mestra:

An0OdtF24h! - Acesso ao ERP:

An0OdtF24h!Erp - E-mail Corporativo:

An0OdtF24h!Eml

2. Autenticação de Dois Fatores (MFA)

Senhas fortes falham sozinhas contra ataques direcionados. A autenticação multifatorial adiciona uma camada de confirmação exclusiva do usuário — como um token físico, biometria ou código via aplicativo (Microsoft ou Google Authenticator).

Se a senha vazar, a plataforma bloqueia o acesso na segunda etapa. A ação impede o prejuízo financeiro e a exposição de dados sensíveis regulados pela LGPD.

Gestão profissional de credenciais

Gerenciar dezenas de senhas complexas de cabeça é impossível e gera chamados constantes para o suporte de TI, drenando a produtividade da equipe técnica. A adoção de gerenciadores de senhas corporativos permite:

- Armazenamento criptografado de credenciais.

- Geração de senhas únicas para cada serviço.

- Compartilhamento seguro de acessos entre departamentos.

- Auditoria de quem acessou qual sistema e quando.

Sua operação possui controle sobre os acessos hoje?

O Dia Mundial da Senha demarca o momento exato para auditar as políticas de restrição de quem movimenta as suas informações financeiras. Não espere um vazamento de dados para estruturar a sua defesa. Descubra seu risco com um diagnóstico de segurança gratuito

Links Internos Recomendados

Entenda como o EDR com resposta automatizada blinda seus dispositivos

Recuperação de Desastres: Saiba como agir se sua primeira defesa falhar

Veja a diferença que uma gestão de vulnerabilidades faz na prática