Entre toda a variedade de ataques cibernéticos existentes, alguns representam uma ameaça significativa à continuidade dos negócios e à segurança online. Uma delas é o Ataque de Negação de Serviço, conhecido como DDoS. Continue lendo para entender o que são esses ataques, como funcionam e as melhores práticas para se defender contra eles.

O que é um ataque DDoS?

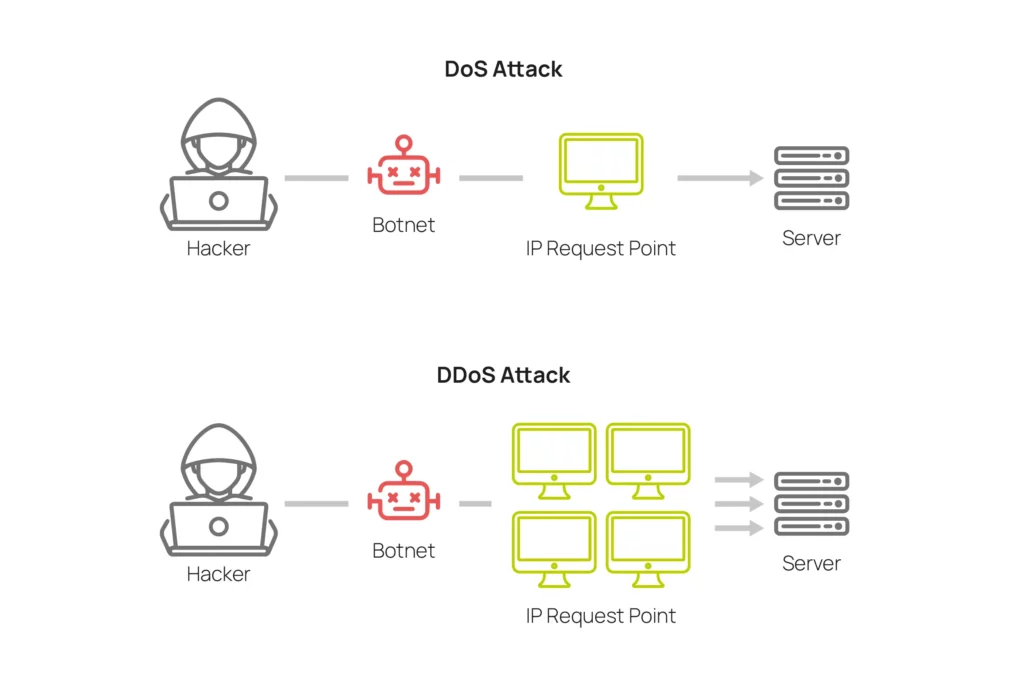

Um Ataque de Negação de Serviço Distribuído, ou simplesmente DDoS, é uma tentativa coordenada de sobrecarregar um sistema, serviço ou rede com tráfego excessivo, tornando-o inacessível aos usuários. Uma das particularidades do ataque DDoS é que ele envolve múltiplos dispositivos que formam uma rede de bots que ataca simultaneamente o alvo. Diferente de um ataque de negação de serviço (DoS) comum, que vem de uma única fonte. A natureza distribuída dos ataques DDoS os torna mais desafiadores para se defender, pois o tráfego malicioso vem de várias fontes, muitas vezes espalhadas globalmente.

Como funcionam os ataques DDoS

A espinha dorsal de um ataque DDoS é a botnet. Uma botnet é uma coleção de dispositivos conectados à internet, incluindo computadores, smartphones e outros dispositivos conectados, que foram infectados com malware e estão sob o controle de um atacante. Esses dispositivos infectados são chamados de ‘bots’.

O atacante controla remotamente esses bots, usando-os para enviar solicitações e dados em grande volume para o alvo. A vítima, um website ou serviço online, por exemplo, recebe tantas solicitações ou tanto tráfego que fica sobrecarregada.

Os bots enviam solicitações para o servidor ou rede alvo como se fossem usuários legítimos. Isso pode incluir solicitações para páginas da web, transações online ou qualquer outro tipo de atividade que um servidor normalmente processaria.

Dependendo do tipo de ataque DDoS, essas solicitações podem ser simples, como solicitações de conexão, ou complexas, envolvendo atividades que consomem mais recursos, como transações ou downloads. A sobrecarga de solicitações e dados ultrapassa a capacidade do servidor ou rede, o que pode resultar em uma desaceleração significativa ou no completo colapso do serviço. Isso impede que os usuários legítimos acessem o serviço ou website, efetivamente tirando-o do ar.

Tipos de ataques de DDoS

- Inundação SYN: Inunda o alvo com solicitações de conexão, esgotando os recursos do servidor.

- Slowloris: Mantém conexões abertas enviando pacotes parciais, impedindo que novas conexões sejam estabelecidas.

- Inundação HTTP: Envia uma quantidade enorme de solicitações HTTP para esgotar os recursos do servidor.

- Ataques de Dia Zero: Explora vulnerabilidades desconhecidas ou recém-descobertas.

- Inundações de XML-RPC do WordPress: Utiliza a funcionalidade XML-RPC do WordPress para amplificar o ataque.

Qual a diferença de ataque DoS e DDoS?

A principal diferença entre os ataques de Negação de Serviço (DoS) e os ataques de Negação de Serviços Distribuídos (DDoS) está na origem do ataque: os ataques DoS são executados a partir de uma única fonte, e os ataques DDoS são feitos com uma rede dispersa de dispositivos. Assim, um ataque DDoS torna-se muito mais difícil e complexo de ser combatido.

Mitigando Ataques DDoS: Um Guia em Quatro Estágios

A mitigação eficaz de ataques DDoS não é apenas sobre tecnologia, mas também sobre planejamento, detecção, resposta coordenada e aprendizado contínuo. Implementar esses quatro estágios pode aumentar significativamente a resiliência da organização as ameaças cibernéticas cada vez mais comuns.

- Preparação Antecipada: Faça uma avaliação detalhada dos ativos críticos e da capacidade do sistema para lidar com tráfego excessivo. Configurar uma infraestrutura robusta, com redundância e balanceamento de carga, é fundamental. Além disso, ter uma equipe especializada em resposta a incidentes de DDoS pode ser um diferencial em um momento de crise.

- Detecção Precoce: A capacidade de detectar rapidamente um ataque DDoS é essencial. Por isso, faça um monitoramento constante do tráfego de rede, sistemas automatizados de detecção e alerta, e uma análise rigorosa do tráfego. Padrões anormais ou aumento no tráfego pode ser o primeiro sinal de um ataque iminente.

- Resposta ao Ataque: Quando detectamos um ataque, é vital implementar imediatamente os procedimentos de resposta. Utilize ferramentas como firewalls e sistemas de mitigação de DDoS para filtrar o tráfego malicioso. Além disso, uma resposta coordenada e eficiente requer comunicação eficaz dentro da equipe de resposta e com provedores de serviços externos.

- Recuperação e Análise Pós-Ataque: Após um ataque, é importante restaurar rapidamente os serviços e realizar uma análise detalhada. Entenda como o ataque aconteceu e identifique as vulnerabilidades exploradas para aprimorar as suas estratégias de segurança. Documentar o incidente e as lições aprendidas contribui para uma melhor preparação para futuros ataques.

Como se prevenir de um ataque DDoS?

A prevenção de ataques de Negação de Serviço Distribuído (DDoS) é um componente crucial da estratégia de segurança cibernética de qualquer organização. Aqui estão algumas medidas essenciais que você pode tomar para proteger seu negócio:

- Redundância de Rede: Garanta que sua infraestrutura de rede tenha redundância. Isso significa ter sistemas em múltiplos locais ou data centers para garantir que, se um for atacado, os outros possam assumir a carga.

- Capacidade de Largura de Banda: Ter uma capacidade de largura de banda maior do que a necessária em operações normais pode ajudar a absorver o aumento súbito de tráfego durante um ataque DDoS.

- Firewalls e Sistemas de Prevenção de Intrusão (IPS): Utilize firewalls avançados e sistemas de prevenção de intrusão para filtrar tráfego malicioso e não desejado.

- Soluções de Mitigação de DDoS: Implemente soluções de mitigação de DDoS específicas, projetadas para identificar e bloquear ataques antes que eles afetem sua rede.

- Monitoramento Constante: Monitore regularmente o tráfego de rede para detectar padrões anormais que possam indicar um ataque.

- Análise de Tráfego em Tempo Real: Ferramentas de análise de tráfego em tempo real podem ajudar a identificar e responder rapidamente a atividades suspeitas.

- Planos de Resposta a Incidentes: Tenha um plano específico para lidar com ataques DDoS. Isso inclui procedimentos de comunicação interna e externa, estratégias de mitigação e processos de recuperação.

- Treinamento e Conscientização da Equipe: Garanta que sua equipe esteja ciente dos riscos de DDoS e entenda as melhores práticas para prevenção e resposta a incidentes.

- Parcerias com Fornecedores de Serviços: Trabalhe em estreita colaboração com seu provedor de serviços de internet (ISP) e provedores de serviços de nuvem. Eles podem oferecer camadas adicionais de proteção e suporte durante um ataque.

Conte com os profissionais e ferramentas de segurança da Pronnus

Ficar um passo à frente das ameaças é fundamental para garantir a continuidade e segurança dos negócios. A Pronnus conta com soluções de referência mundial em segurança da informação e um time de especialistas dedicado para garantir a proteção necessária contra ataques de DDoS e as principais ameaças digitais. Solicite contato dos nossos especialistas e saiba mais.